Estatísticas de ransomware: fatos e tendências para 2025

O ransomware é uma ameaça cada vez maior para empresas, organizações e indivíduos em todos os lugares. Quanto mais você souber sobre essa ameaça cibernética, mais protegido você estará. Conheça algumas das estatísticas de ransomware mais alarmantes e defenda-se contra ataques de ransomware e outras ameaças digitais com uma ferramenta de segurança cibernética de última geração.

Ransomware é uma variedade insidiosa de malware que os cibercriminosos usam para criptografar os dados essenciais do sistema de seus alvos e bloquear efetivamente os usuários de seu software. Os invasores ameaçam restringir ainda mais o acesso ou vazar informações confidenciais, a menos que suas vítimas paguem. Os ataques de ransomware frequentemente visam grandes organizações, como escolas, hospitais e corporações.

Com tantas organizações dependentes da infraestrutura de TI, os ataques de ransomware podem ter um impacto devastador. Continue lendo para obter as estatísticas e tendências mais recentes em ransomware e saiba o que você pode fazer para proteger você e sua organização.

Principais estatísticas de ransomware

- De acordo com um relatório da Gen Threat, os ataques de ransomware aumentaram 50% nos últimos três meses de 2024, com base no aumento de 100% que já havia acontecido nos três meses anteriores.

- Em 2023, 66% das organizações relataram ter sofrido um ataque de ransomware, de acordo com uma pesquisa da Sophos de 2024. Mas os ataques de ransomware provavelmente serão grosseiramente subnotificados.

- Na verdade, a Black Fog estimou que em junho de 2024 a proporção de ataques não relatados era de 774% – o que significa que pelo menos sete vezes mais ataques ocorreram do que os relatados. Isso ocorre apesar das melhorias nos relatórios nos últimos anos, destacando a grande escala do problema do ransomware.

- De acordo com uma pesquisa da ExtraHop, 91% das vítimas de ransomware pagaram pelo menos um resgate no ano passado, apesar de 88% das organizações pesquisadas relatarem que estão confiantes na capacidade de suas organizações de gerenciar ameaças cibernéticas.

- As pequenas empresas estão entre as mais vulneráveis a danos duradouros. Um estudo da Universidade de Maryland descobriu que, após um ataque de ransomware, 60% das pequenas empresas fecharam em seis meses devido às repercussões financeiras, já que muitas delas não tinham recursos para resistir de forma eficaz.

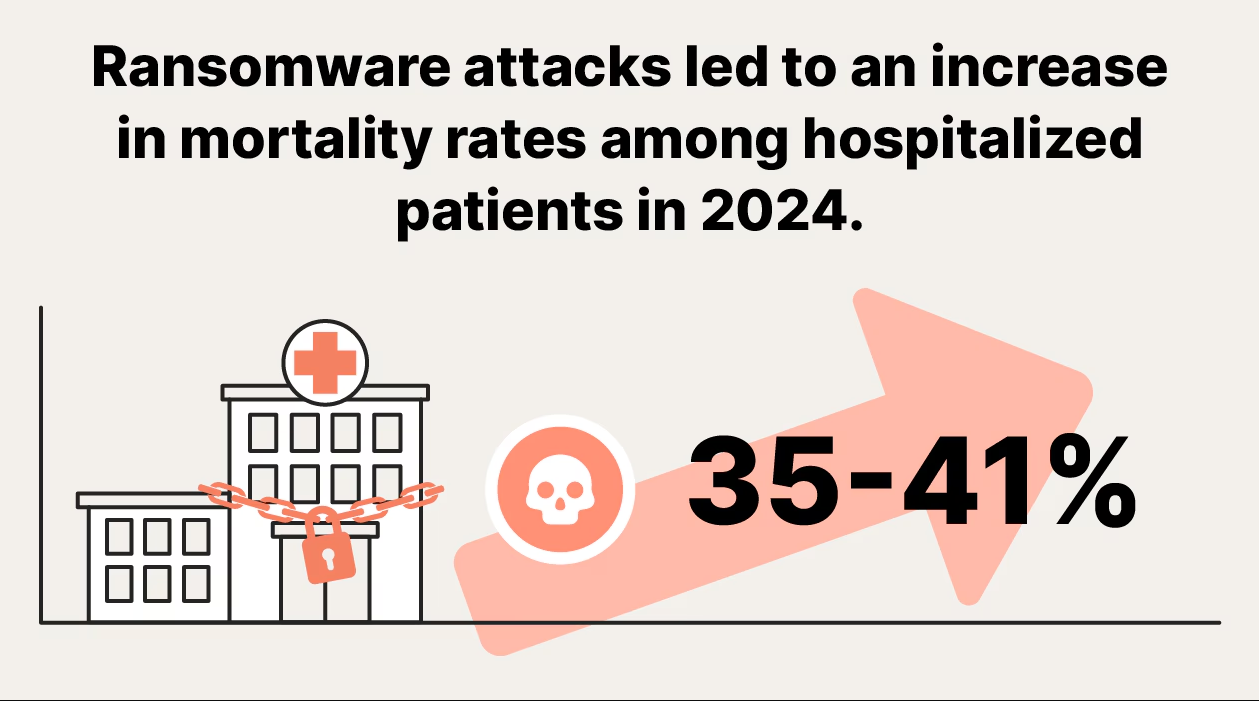

- Quando instituições vitais como hospitais são alvos, os ataques de ransomware podem ser mortais. Um estudo conduzido pela Universidade de Minnesota descobriu que, entre os pacientes já admitidos quando um ataque começa, os ataques de ransomware em hospitais resultam em aumentos de 35% a 41% nas taxas de mortalidade intra-hospitalar. Isso ocorre porque o ransomware interrompe os cuidados intensivos, colocando em risco a vida de pacientes em condições críticas.

Qual a frequência dos ataques de ransomware?

Tendências de ransomware

- Fechadura

- ALPHv/BlackCat

- Cl0p

- Brincar

- Preto Basta

Os ataques de ransomware da cadeia de suprimentos são especialmente eficazes, pois têm efeitos cascata não apenas na organização-alvo, mas em todo o setor em que o alvo atende. À medida que as organizações se tornam mais interconectadas e dependem de sistemas centralizados, elas ficam cada vez mais vulneráveis a ataques de ransomware. Essa vulnerabilidade é frequentemente exacerbada pela necessidade urgente das vítimas de evitar interrupções em suas operações, o que pode levar a decisões precipitadas em relação aos pagamentos.

A aplicação da lei aumenta, mas também as ameaças

No entanto, a cada operação cibercriminosa que é interrompida, outra surge para tomar seu lugar, e os recém-chegados costumam ser ainda mais formidáveis. Por exemplo, o grupo de ransomware LockBit entrou em contato com os afiliados da ALPHv, convencendo-os a mudar e continuar as negociações com as vítimas.

Como resultado, 2024 foi o maior ano de todos os tempos do LockBit – até que o FBI conseguiu 7.000 chaves de criptografia. Esta é uma boa notícia para os internautas cumpridores da lei, mas não demorará muito para que outra gangue de ransomware surja para tomar seu lugar.

Tipos de ransomware

- Resgate Hub

- LockBit

- Medusa

- Brincar

- INC

Alvos comuns de ransomware

Os invasores de ransomware vão onde está o dinheiro. Isso significa que indústrias e países de alta renda, em vez de consumidores e países de baixa renda, têm maior probabilidade de serem atacados. Aqui está o detalhamento dos alvos de ransomware mais comuns.

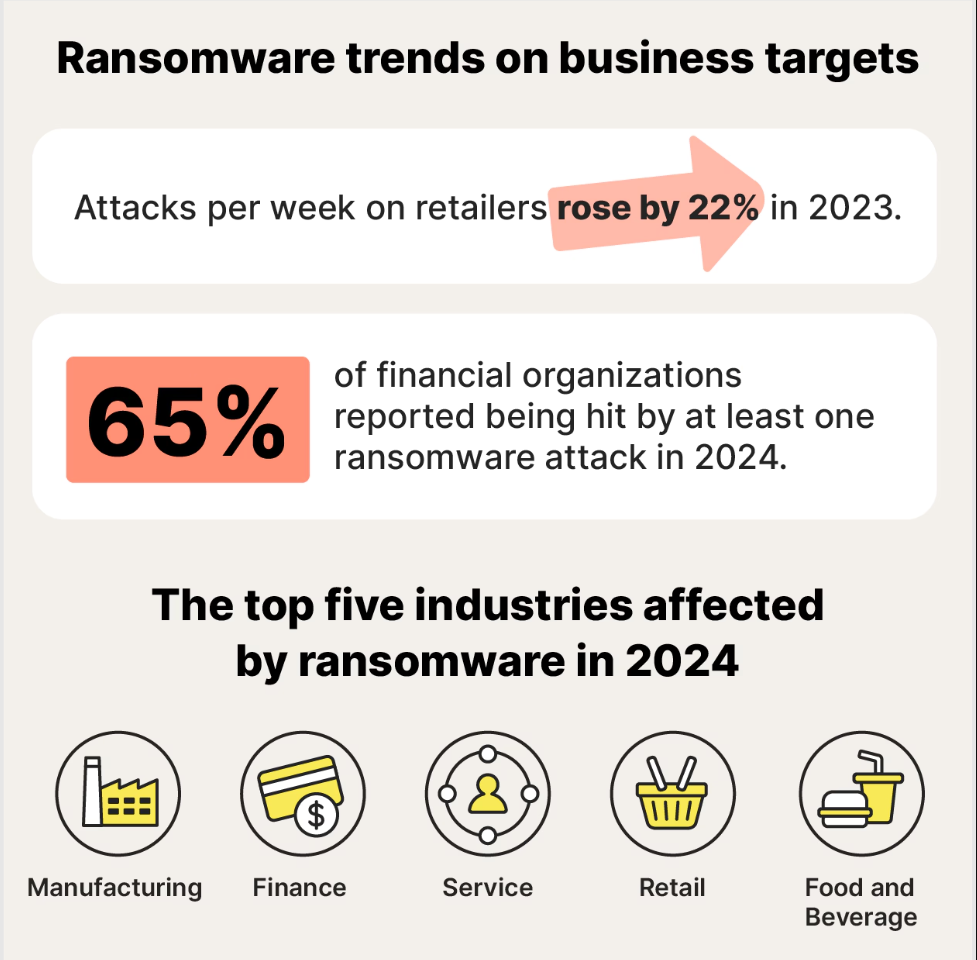

Empresas

Os cinco principais setores com os ataques de ransomware mais relatados em 2024 foram:

- Fabricação

- Financiar

- Serviço

- Varejo

- Alimentos e Bebidas

Indivíduos

Países específicos

Quem realiza ataques de ransomware?

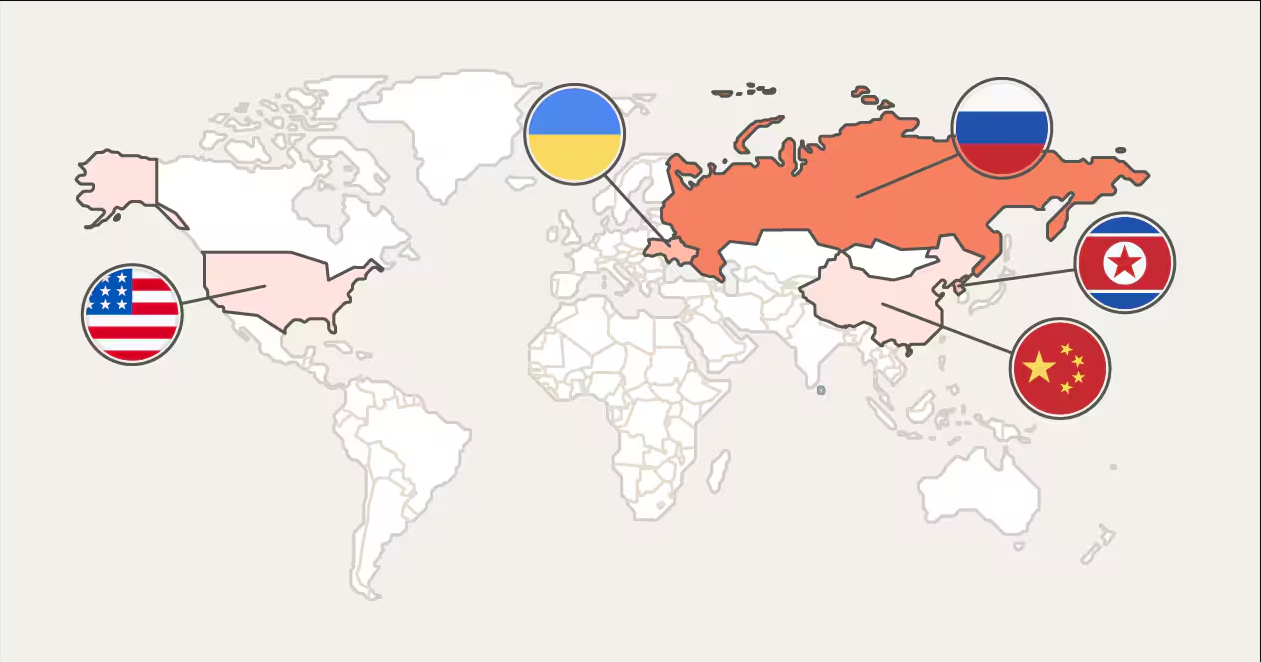

O Índice Mundial de Crimes Cibernéticos, que compila dados de crimes cibernéticos de todo o mundo (incluindo dados sobre ataques de ransomware), descobriu que a maioria dos ataques cibernéticos se origina de um pequeno número de países. Aqui estão os cinco primeiros, com a Rússia sendo a originadora da maioria dos ataques cibernéticos.

- Rússia

- Ucrânia

- Coreia do Norte

- China

- Estados Unidos

Esses países estão no topo da lista devido a vários fatores: eles têm uma população altamente educada, relativamente poucas oportunidades de lucro (em alguns casos) e significado geopolítico.

Embora os ataques cibernéticos possam fazer parte de um conflito internacional, a maioria dos ataques de ransomware é realizada por criminosos individuais usando RaaS ou gangues cibercriminosas organizadas que trabalham independentemente da influência do Estado. Um número relativamente pequeno de gangues é responsável pela maioria dos ataques de ransomware.

O impacto financeiro do ransomware

Métodos de ataque de ransomware

Previsões e prevenção de ransomware

Apesar das previsões e da prevalência atual de ransomware, muitas organizações carecem de estratégias preventivas adequadas contra ataques de ransomware.

Ajude a se defender contra ataques de ransomware

Os ataques de ransomware não vão desaparecer. Novas ameaças estão constantemente aparecendo e evoluindo, e cabe a você ficar um passo à frente dos invasores.

O Norton 360 Deluxe pode ajudá-lo a ficar por dentro das ameaças em evolução e manter seus dados mais seguros. Além da proteção contra ransomware, vírus e outros malwares, o Norton 360 Deluxe ajuda a bloquear sites falsos que tentam roubar suas senhas. Ele também vem com uma VPN segura para que você possa navegar na Internet com mais privacidade. Obtenha defesas cibernéticas premiadas para ajudar a proteger sua vida digital.

Você gostaria de ler

Estatísticas de ransomware: fatos e tendências para 2025

Estatísticas de ransomware: fatos e tendências para 2025 O ransomware é uma ameaça cada vez maior para empresas, organizações e indivíduos em todos os lugares.

Os 5 principais golpes de mídia social

Os 5 principais golpes de mídia social Os sites de redes sociais como Twitter e Facebook têm um lado sombrio. As solicitações de phishing são