Estadísticas de ransomware: datos y tendencias para 2025

El ransomware es una amenaza cada vez mayor para empresas, organizaciones e individuos de todo el mundo. Cuanto más sepas sobre esta amenaza cibernética, mejor protegido estarás. Conozca algunas de las estadísticas de ransomware más alarmantes y defiéndase de los ataques de ransomware y otras amenazas digitales con una herramienta de seguridad cibernética de última generación.

El ransomware es una variedad insidiosa de malware que los ciberdelincuentes utilizan para cifrar los datos esenciales del sistema de sus objetivos y bloquear eficazmente a los usuarios de su software. Luego, los atacantes amenazan con restringir aún más el acceso o filtrar información confidencial a menos que sus víctimas paguen. Los ataques de ransomware suelen dirigirse a grandes organizaciones como escuelas, hospitales y empresas.

Con tantas organizaciones que dependen de la infraestructura de TI, los ataques de ransomware pueden tener un impacto devastador. Siga leyendo para conocer las últimas estadísticas y tendencias en ransomware, y descubra qué puede hacer para protegerse a sí mismo y a su organización.

Estadísticas clave sobre el ransomware

- Según un Informe de Amenazas Gen, los ataques de ransomware aumentaron un 50% en los últimos tres meses de 2024, basándose en el aumento del 100% que ya se había producido en los tres meses anteriores.

- En 2023, el 66% de las organizaciones informaron haber experimentado un ataque de ransomware, según una encuesta de Sophos de 2024. Pero es probable que los ataques de ransomware no se reporten.

- De hecho, Black Fog estimó que en junio de 2024 la proporción de ataques no reportados fue del 774%, lo que significa que ocurrieron al menos siete veces más ataques de los que se informaron. Esto a pesar de las mejoras en los informes en los últimos años, lo que pone de manifiesto la magnitud del problema del ransomware.

- Según una encuesta de ExtraHop, el 91% de las víctimas de ransomware pagaron al menos un rescate en el último año, a pesar de que el 88% de las organizaciones encuestadas informaron que confían en la capacidad de sus organizaciones para gestionar las amenazas cibernéticas.

- Las pequeñas empresas se encuentran entre las más vulnerables a los daños duraderos. Un estudio de la Universidad de Maryland descubrió que, tras un ataque de ransomware, el 60% de las pequeñas empresas cerraron en seis meses debido a las repercusiones financieras, ya que muchas de ellas no tenían los recursos para resistir de manera efectiva.

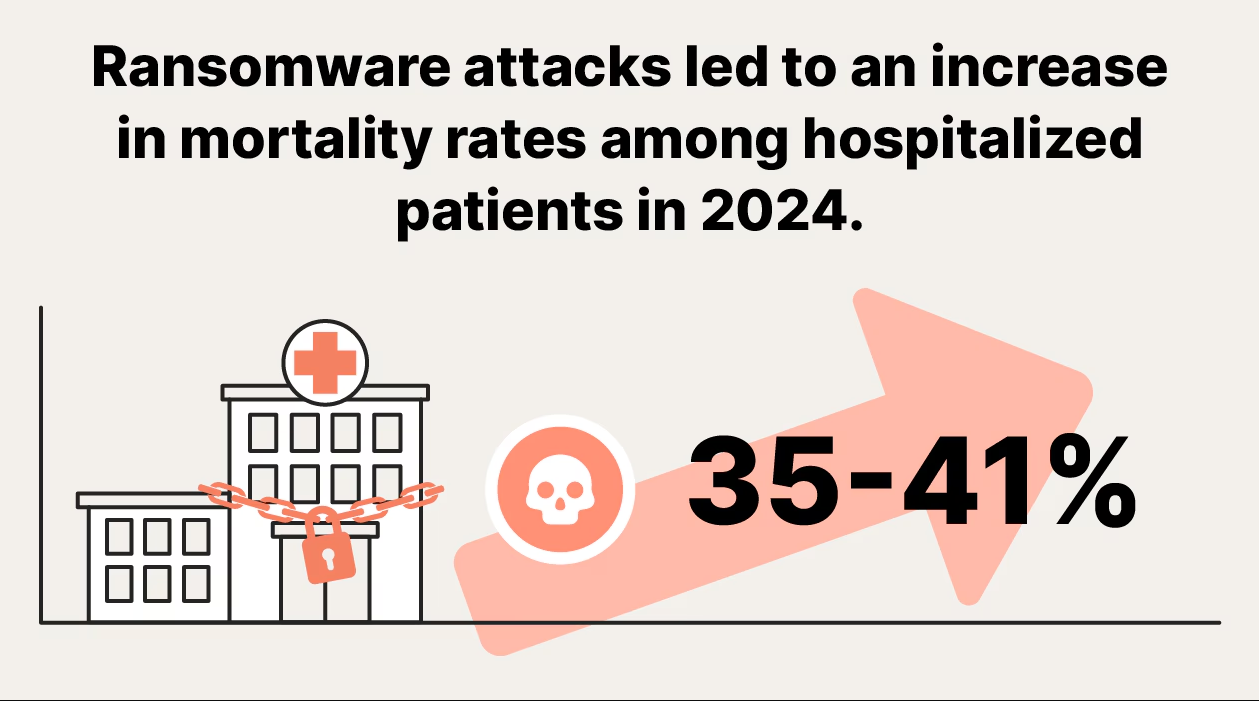

- Cuando instituciones vitales como hospitales son atacados, los ataques de ransomware pueden ser mortales. Un estudio realizado por la Universidad de Minnesota descubrió que entre los pacientes ya ingresados cuando comienza un ataque, los ataques de ransomware a los hospitales provocan un aumento del 35% al 41% en las tasas de mortalidad hospitalaria. Esto se debe a que el ransomware interrumpe los cuidados intensivos, poniendo en peligro la vida de los pacientes en condiciones críticas.

¿Con qué frecuencia ocurren los ataques de ransomware?

Tendencias del ransomware

- Bit de bloqueo

- ALPHv/BlackCat

- Cl0p

- Jugar

- Basta Negra

Los ataques de ransomware a la cadena de suministro son especialmente efectivos, ya que tienen un efecto dominó no solo en la organización objetivo, sino en toda la industria a la que sirve. A medida que las organizaciones se vuelven más interconectadas y dependen de sistemas centralizados, son cada vez más vulnerables a los ataques de ransomware. Esta vulnerabilidad a menudo se ve exacerbada por la necesidad urgente de las víctimas de evitar interrupciones en sus operaciones, lo que puede llevar a decisiones apresuradas con respecto a los pagos.

Las fuerzas del orden dan un paso al frente, pero también lo hacen las amenazas

Sin embargo, con cada operación cibercriminal que se desbarata, surge otra que ocupa su lugar, y los recién llegados suelen ser aún más formidables. Por ejemplo, el grupo de ransomware LockBit se puso en contacto con los afiliados de ALPHv, convenciéndolos de que cambiaran y continuaran las negociaciones con las víctimas.

Como resultado, 2024 fue el año más grande de la historia de LockBit, hasta que el FBI se hizo con 7.000 claves de cifrado. Esta es una buena noticia para los internautas respetuosos de la ley, pero no pasará mucho tiempo antes de que aparezca otra banda de ransomware para ocupar su lugar.

Tipos de ransomware

- RansomHub

- Bit de bloqueo

- Medusa

- Jugar

- INC

Objetivos comunes de ransomware

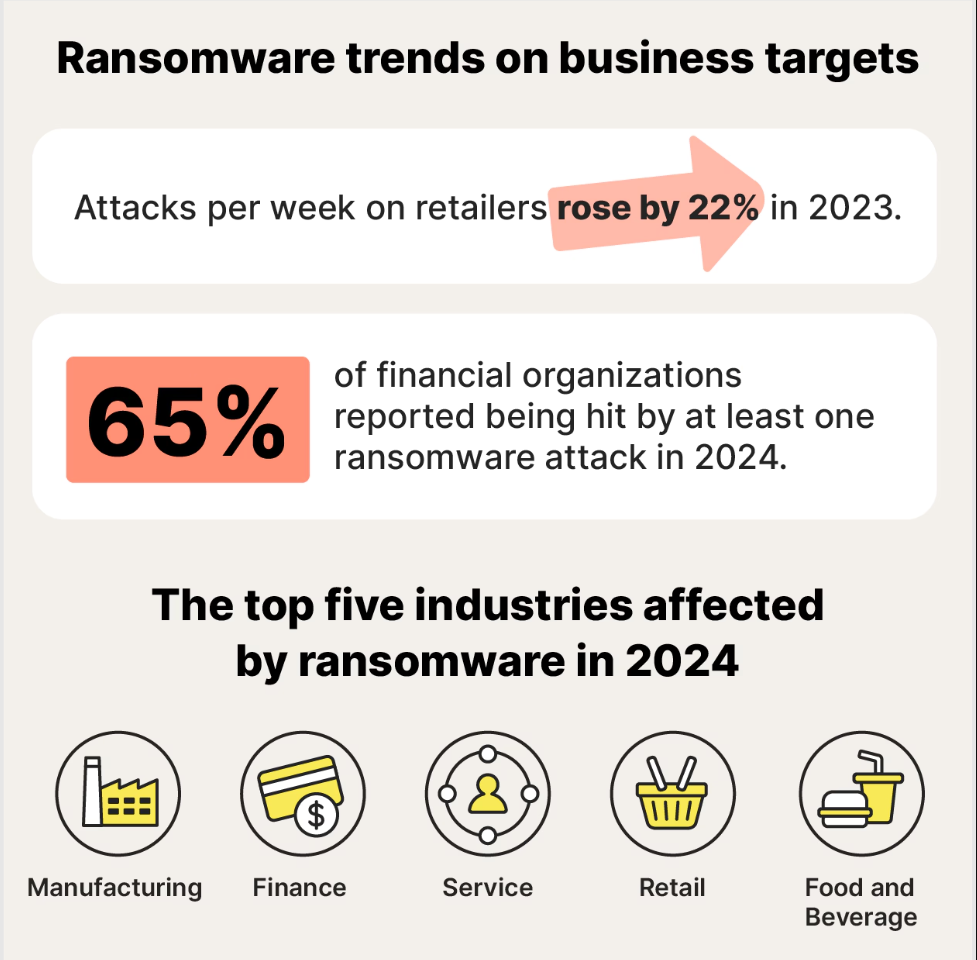

Los atacantes de ransomware van donde está el dinero. Esto significa que las industrias y los países de ingresos altos, en lugar de los consumidores y los países de ingresos más bajos, tienen más probabilidades de ser atacados. Este es el desglose de los objetivos de ransomware más comunes.

Empresas

Las cinco industrias con más ataques de ransomware reportados en 2024 fueron:

- Fabricación

- Finanzas

- Servicio

- Venta al por menor

- Alimentos y bebidas

Individuos

Países específicos

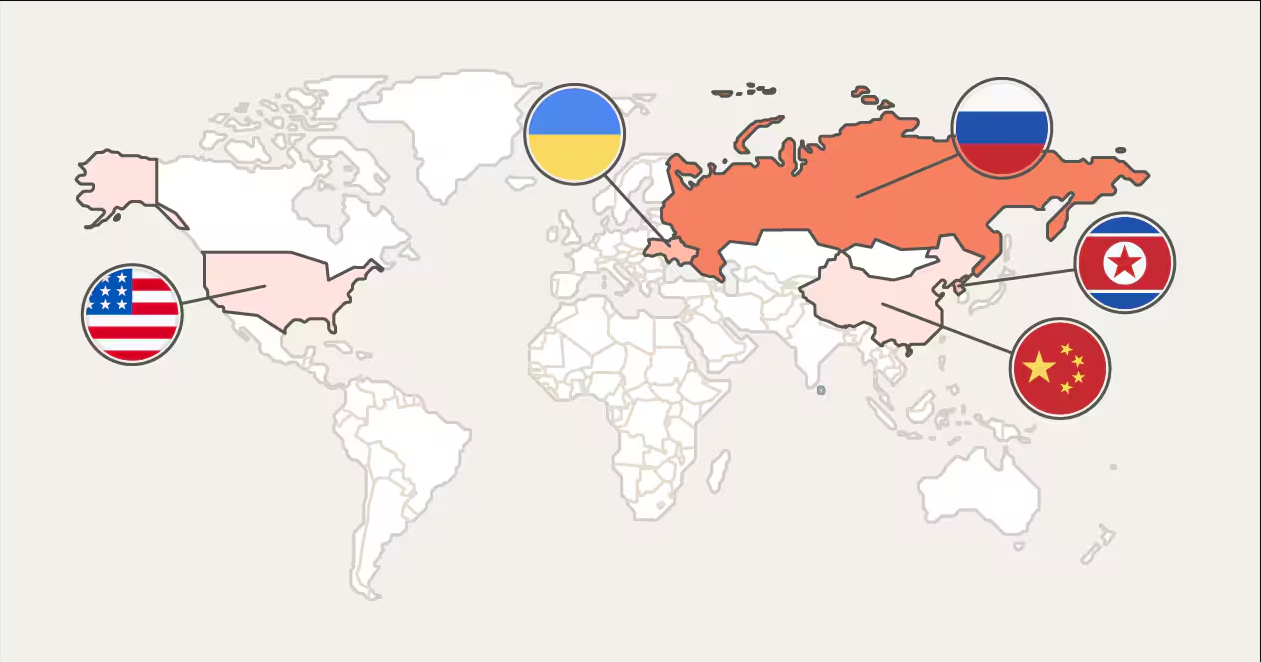

¿Quién lleva a cabo los ataques de ransomware?

- Rusia

- Ucrania

- Corea del Norte

- China

- Estados Unidos

Estos países encabezan la lista debido a varios factores: tienen una población altamente educada, relativamente pocas oportunidades de obtener ganancias (en algunos casos) e importancia geopolítica.

Si bien los ciberataques pueden ser parte de un conflicto internacional, la mayoría de los ataques de ransomware son llevados a cabo por delincuentes individuales que utilizan RaaS o bandas organizadas de ciberdelincuentes que trabajan independientemente de la influencia estatal. Un número relativamente pequeño de pandillas son responsables de la mayoría de los ataques de ransomware.

El impacto financiero del ransomware

En el estudio State of Ransomware 2024, publicado por ActualTech, los investigadores descubrieron que el 29% de las organizaciones consultadas tienen una estricta política de no pago para el ransomware, lo que garantiza que tengan un procedimiento claro a seguir si son víctimas. Sin embargo, todavía queda un largo camino por recorrer, ya que otro 29% de las organizaciones no tienen ninguna política de ransomware.

Métodos de ataque de ransomware

Otro método de ransomware cada vez más común es publicar los datos en sitios de filtración. En 2023, hubo un aumento del 75% en las publicaciones en sitios de fuga de datos en comparación con 2022. Combinados, los ataques de ransomware que ocurrieron a través de vulnerabilidades explotadas y credenciales comprometidas representaron el 65% de los ataques en 2023.

Predicciones y prevención del ransomware

También es más probable que los ataques de ransomware estén vinculados a actores estatales, y los gobiernos hacen uso de piratas informáticos y RaaS para financiar operaciones militares o promover agendas políticas.

A pesar de las predicciones y la prevalencia actual del ransomware, muchas organizaciones carecen de estrategias preventivas adecuadas contra los ataques de ransomware.

Ayude a defenderse contra los ataques de ransomware

Los ataques de ransomware no van a desaparecer. Constantemente aparecen y evolucionan nuevas amenazas, y depende de usted mantenerse un paso por delante de los atacantes.

Norton 360 Deluxe puede ayudarlo a mantenerse al tanto de las amenazas en evolución y mantener sus datos más seguros. Además de la protección contra ransomware, virus y otros programas maliciosos, Norton 360 Deluxe ayuda a bloquear sitios web falsos que intentan robar sus contraseñas. También viene con una VPN segura para que puedas navegar por Internet de forma más privada. Obtenga ciberdefensas galardonadas para ayudar a proteger su vida digital.

Read More

Ransomware statistics: Facts and trends for 2025

Ransomware statistics: Facts and trends for 2025 Ransomware is an ever-growing threat to businesses, organizations, and individuals everywhere. The more you know about this cyber-menace,

Top 5 social media scams

Top 5 social media scams Los sitios de redes sociales como Twitter y Facebook tienen un lado oscuro. Las solicitudes de phishing son una táctica